国際カンファレンス講演記 ~Black Hat USA, BSides LV, CODE BLUE~

インシデントレスポンスグループの谷です。2018年8月から11月にかけて、同グループ朝長と以下3つのカンファレンスで「Active Directoryのイベントログを可視化して分析するツール LogonTracer」のプレゼンターとして参加したので、その様子を紹介します。

講演概要

標的型攻撃などのインシデント調査において必要となるActive Directoryのイベントログ分析について焦点をあて、講演を行いました。ネットワーク内にマルウエア感染が拡散(Lateral Movement)した場合、Active Directoryのイベントログを分析することで、侵入されたホストを特定できる可能性があります。しかし、イベントビューアーといったWindowsのデフォルトツールやSIEMといったログ管理システムで調査する際、マルウエア感染の拡散を調査することは難しく、疑わしいログを検出することは簡単ではありません。そこで、講演では、イベントログからマルウエア感染の拡散を調査する分析手法として、以下の手法を提案しました。

- ネットワークグラフを用いた可視化による分析手法

- PageRank 理論に基づいたネットワークの中心性算出による不審ホストの特定手法

- ChangeFinderを用いた異常なログオン試行の検出手法

- 隠れマルコフモデルを用いた機械学習によるログイン状態推定と不正ログオンの特定手法

詳細については、公開されている資料やGitHubページを参照ください。

JPCERTCC GitHub - LogonTracer

https://github.com/JPCERTCC/LogonTracer

また、前述の手法を実装したツール LogonTracer のデモンストレーションも併せて紹介しました。

各カンファレンスについて

Black Hat USA, BSides Las Vegas, CODE BLUE それぞれについて紹介します。

Black Hat USA

Black Hat USAは情報セキュリティに関する世界最大のセキュリティカンファレンスの一つであり、脆弱性分析やマルウエア分析、攻撃手法だけでなく情報セキュリティに関わる様々な発表が行われます。開催場所は米国ラスベガスで、今年は115のセッションが8月8日、9日の2日間で行われました。また、セッションと並行して、ツールを紹介するブースが併設されるArsenalも行われ、今回はArsenalでLogonTracerの講演とデモンストレーションを行いました。

ブースでは、聴衆とプレゼンターの距離が近く、有益なコメントを多くいただきました。また、LogonTracerを使って頂いた海外の方からのフィードバックを直接得ることができ、非常に刺激的な場でした。多くの方がイベントログの分析に課題を抱えており、LogonTracerのようなツールのニーズがあることを再確認できました。

BSides Las Vegas

BSides Las Vegas は、「The Next Big Thing」をテーマとした、情報セキュリティに関するカンファレンスです。9つのトラック(Common Ground、Ground1234!、Ground Floor、Ground Truth、Hire Ground、I Am The Cavalry、Proving Ground、Training Ground、Underground)が並行で行われ、それぞれのテーマに沿った講演が行われます。開催場所は米国ラスベガスで、今年は8月7日、8日の2日間で開催されました。Black HatやDEFCONと比較すると、歴史は浅いですが、近年注目を集めるカンファレンスの一つです。BSides Las Vegasで行われている講演は、聴講者と講演者の距離が近く、積極的にディスカッションが行われる雰囲気が非常に印象的でした。

今回の講演は、Ground Truthで行いました。Ground Truthは情報セキュリティにおけるデータサイエンスや統計、分析手法を用いて課題解決を進めることをテーマにしたトラックです。講演後もツールに関する質問にとどまらず、機械学習のモデルやPageRankの計算手法といった分析手法に関わる質問もあり、今後の開発や改善につながる意見をもらえました。

なお、講演の様子は以下のYouTubeリンクに掲載されています。

CODE BLUE

CODE BLUEは日本発の情報セキュリティの国際会議であり、技術的な内容にとどまらず、法制度に関するトラックなど、幅広い範囲で講演が行われます。今年は11月1日、2日の2日間で2つのメイントラックの他にCyber Crime、Blockchain、Low&Policyの3つのトラックが行われました。今回はメイントラックで講演を行いました。 講演では他二つのカンファレンス同様、多くの方に参加いただきました。また、ツールを使った感想やフィードバック、今後の開発のモチベーションとなるような言葉も多くもらえました。 講演後には、聴講していた方よりLogonTracerを検証した記事を掲載していただきました。細部まで検証していただいており、うれしい限りであります。この場を借りて感謝申し上げます。

FFRI エンジニアブログ: CODE BLUE 2018 参加報告記 その2

https://engineers.ffri.jp/2018/12/05/codeblue2018_logontracer/

日本と海外のカンファレンスの違い

各カンファレンスを比較するとそれぞれ違った特色をもっておりましたが、どのカンファレンスにおいても、セキュリティ業界を盛り上げようという気概が伝わってくる刺激的なものでした。しかしながら、海外のカンファレンスと国内のカンファレンスを比べると、聴講者の積極性の点において大きな違いがあるように感じました。海外の講演では、質問だけに限らず、改善案をいただくことも多くあり、質疑応答などの時間が足りなくなってしまう場面がほとんどでした。今回の経験を通して、このようなやり取りの中から得られる経験や知識こそ、ツールの開発や日々のインシデント対応の知見を深める上で重要だと痛感しました。 日本のカンファレンスに参加される方は、質疑応答の際には積極的に声をあげてください。また、国内のセキュリティ関係者も、もっと積極的に海外カンファレンスへ挑戦しCFP(Call for Presentation)に投稿しましょう。そうすれば、日本のセキュリティ業界もより盛り上がっていくのではないかと思います。

今後CFPを出される方へ

カンファレンスのCFPへ投稿される際の投稿例がいくつか掲載されております。 以下のサンプルは非常に参考になる内容になっておりますので、CFPへ挑戦される際はご一読ください。日英それぞれの投稿例を掲載します。

Black Hat USA: Sample Submission

Battle of the SKM and IUM: How Windows 10 Rewrites OS Architecture

https://www.blackhat.com/docs/us-18/cfp-sample-submissions.pdf

JSAC: CFP Sample

削除済みVSSスナップショットの復元

https://jsac.jpcert.or.jp/CFP_sample.txt

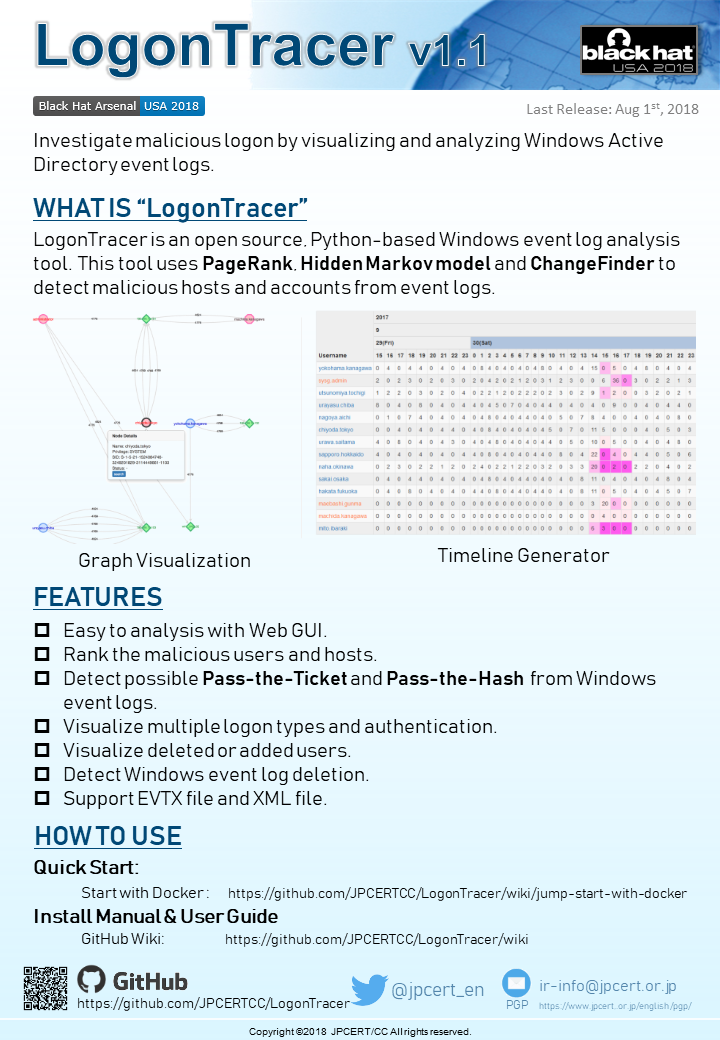

今後ツールを出展される方へ

Black Hat USA Arsenalなどのブースへツールを出展する際、参加者と意見交換するためには、足を止めてもらわなければなりません。簡単なA4のチラシを配ったり、デモンストレーション動画を上映したりするだけでも参加者に興味を持ってもらえ、意見交換をする機会を作れます。また、聴衆がいなくてもプレゼンテーションをはじめてしまうのも手です。月並みではありますが、積極的にアピールしていくことが大切になります。 参考として、Black Hat USA ArsenalでLogonTracerを出展した際に作成したチラシを掲載します。