こんにちは。早期警戒グループの福本です。 2月25日から26日にかけてインドネシアで開催されたEverybody Can Hackという技術...

-

-

皆さん、こんにちは。国際部の内田です。JPCERT/CC国際部では、国外のネットワークを起点とするインシデント対応の場合に円滑な対応ができる...

-

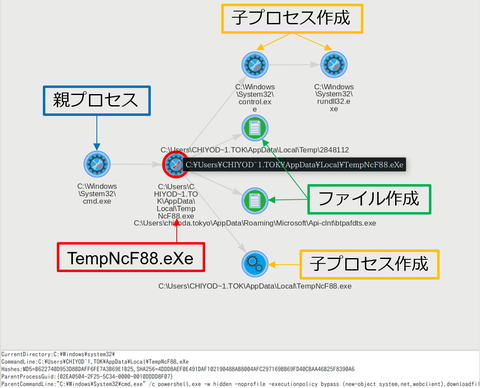

以前のJPCERT/CC Eyesで攻撃グループTick[1] (BRONZE BUTLER[2]とも呼ばれる) が使用していると考えられる...

-

xin chào!(こんにちは) JPCERT/CC国際部、サイバーメトリクスラインの森です。2018年12月13日、14日にベトナムのハノ...

-

Japan Security Analyst Conference 2019の講演の様子を、前編に引き続きお伝えいたします。 会場の様子を撮...

-

JPCERT/CCは、2019年1月18日に御茶ノ水ソラシティカンファレンスセンターにて Japan Security Analyst Co...

-

昨年9月のJPCERT/CC Eyes では、Sysmonのログを分析するツール「SysmonSearch」の機能について紹介しました。今回...

-

JPCERT/CC国際部、サイバーメトリクスラインの森です。2018年11月26日から30日にかけてチュニジアのハンマメットでAFRINIC...

-

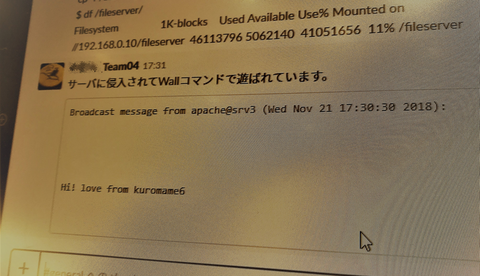

インシデントレスポンスグループの谷です。2018年8月から11月にかけて、同グループ朝長と以下3つのカンファレンスで「Active Dire...

-

JPCERT/CC 早期警戒グループの輿石と川居です。11月21日から22日の2日間、沖縄県宮古島市にあるJTAドーム宮古島で行われたHar...