TSUBAMEレポート Overflow(2023年10~12月)

はじめに

このブログ「TSUBAMEレポート Overflow」では、四半期ごとに公表している「インターネット定点観測レポート」の公開にあわせて、レポートには記述していない海外に設置しているセンサーの観測動向の比較や、その他の活動などをまとめて取り上げていきます。

今回は、TSUBAME(インターネット定点観測システム)における2023年10~12月の観測結果についてご紹介します。日本国内のTSUBAMEにおける観測状況と代表的なポート番号宛に届いたパケットの状況について週次でグラフを公開していますので、そちらもぜひご覧ください。

開発中の製品から観測されたパケットについて

JPCERT/CC では、日々TSUBAMEで収集したデータを分析しています。今回は、データ分析の結果、スキャン元のIPアドレスを調査する中で見つけた国内メーカーが開発していた製品が発見された件に注目してみます。

送信元IPアドレスでは複数のポートが開放されており、複数の製品に関連するWebUIを確認することができました。この場合ユーザーがポートフォワードの設定をしている可能性が高いので、WebUIから判明したメーカーに対して、弊センターで確認した事象をご連絡しました。その際、使用されている製品についてもお伺いしました。すぐに回答があり、メーカー自身が設置して使用しているものでした。

その後、メーカーと電話会議を行ったところ、他社の製品を組み込んだ製品をインターネットに接続した状態で開発をしている中で、マルウェアによる侵害を受けた可能性が高いことがわかりました。また、管理者は侵入口となった別の製品のWebUIが公開されていることについて指摘されるまで気が付いていなかったとのことでした。

年に数件程度ではあるものの、同様の事例は毎年見受けられます。このため製品開発者様にはセミナーなどの場で事例を紹介をしていますが、JPCERT/CCとのコンタクトがない製品開発者様もいらっしゃるかと思います。ぜひ次の3点にご注意ください。

- 他社の製品を組み込む場合は仕様を確認する

- 仕様上閉域網で済む場合は閉域網で構成し、グローバルIPアドレスを割り当てない(SIMカードの仕様は見落とされがちです)

- 設置後はポートスキャン等を行い、意図しないポートが開放されていないかを確認する

今後も同様の事例は出てくると思います。各メーカーの担当者様、もしJPCERT/CCから、脆弱性情報や製品の利用等についてコンタクトを取りたいというメールを受信された場合など、業務で対応に手がまわらないなど様々な状況があることを理解しますが、できれば応答いただき、我々からのお話に耳を傾けていただくことをご検討願えないでしょうか。

国内外の観測動向の比較

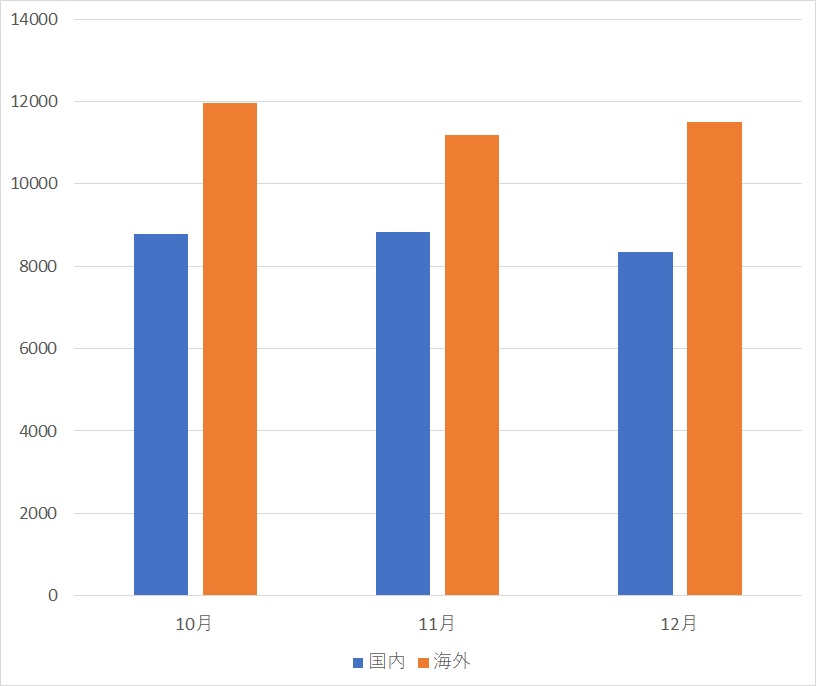

図1は、国内外のセンサー1台が1日あたりに受信したパケット数の平均を月ごとに比較したものです。国内のセンサーよりも海外のセンサーで多くのパケットを観測しています。

|

| 図1:月ごとの国内外センサー平均パケット数の比較 |

センサーごとの観測動向の比較

各センサーには、それぞれグローバルIPアドレスが1つ割り当てられています。各センサーで観測状況に違いがあるかを見るために、表1に国内外のセンサーごとに届いたパケットTOP10をまとめました。センサーごとに順位に差はありますが、23/TCP、6379/TCP、22/TCP、8080/TCP、80/TCP等はほぼすべてのセンサーで観測していました。これらは広範囲のネットワークにてスキャンが行われていることを示唆していると考えられます。

表1:国内外センサーごとのパケットTOP10の比較

| 1番目 | 2番目 | 3番目 | 4番目 | 5番目 | 6番目 | 7番目 | 8番目 | 9番目 | 10番目 | |

| 国内センサー1 | 23/TCP | 22/TCP | 6379/TCP | 8080/TCP | 80/TCP | ICMP | 443/TCP | 3389/TCP | 445/TCP | 4719/TCP |

| 国内センサー2 | 37215/TCP | 23/TCP | 6379/TCP | ICMP | 22/TCP | 8080/TCP | 80/TCP | 3389/TCP | 445/TCP | 443/TCP |

| 国内センサー3 | 23/TCP | 6379/TCP | 22/TCP | 8080/TCP | 80/TCP | 443/TCP | 3389/TCP | ICMP | 445/TCP | 4719/TCP |

| 海外センサー1 | 23/TCP | 80/TCP | 8080/TCP | 22/TCP | 445/TCP | 3389/TCP | 443/TCP | 1433/TCP | ICMP | 8081/TCP |

| 海外センサー2 | 23/TCP | ICMP | 445/TCP | 22/TCP | 80/TCP | 8080/TCP | 3389/TCP | 443/TCP | 1433/TCP | 2375/TCP |

| 海外センサー3 | 443/TCP | 23/TCP | 445/TCP | 8080/TCP | 22/TCP | 6379/TCP | 37215/TCP | 80/TCP | ICMP | 3389/TCP |

おわりに

複数の地点で観測を行うことで、変動が特定のネットワークだけで起きているのかどうかを判断できるようになります。本四半期は、特別な号外による注意喚起等の情報発信には至っていませんが、スキャナーの存在には注意が必要です。今後もレポート公開にあわせて定期的なブログの発行を予定しています。特異な変化などがあった際は号外も出したいと思います。皆さまからのご意見、ご感想も募集しております。掘り下げて欲しい項目や、紹介して欲しい内容などがございましたら、お問い合わせフォームからお送りください。最後までお読みいただきありがとうございました。

サイバーメトリクスグループ 鹿野 恵祐