TSUBAMEレポート Overflow(2025年7~9月)

はじめに

このブログ「TSUBAMEレポート Overflow」では、四半期ごとに公表している「インターネット定点観測レポート」の公開にあわせて、レポートには記述していない海外に設置しているセンサーの観測動向の比較や、その他の活動などをまとめて取り上げていきます。今回は、TSUBAME(インターネット定点観測システム)における2025年7~9月の観測結果についてご紹介します。

国内のNVR製品等、複数の機器が決まったポート番号で待ち受けているIPアドレスからの不審なパケットについて

「インターネット定点観測レポート」では「マルウェアに感染したとみられるTP-Link製ルーターからのパケットの観測結果について」として、国内を送信元とするノードのうち、TP-Link製ルーターに関する事例を紹介しました。 しかしながら、ハニーポットではそれ以外の製品から送信されたパケットについても観測されています。 送信元IPアドレスによっては、複数のポートがオープンとなっているケースも確認されています。このような場合、そのIPアドレスに設置されているルーターによってポートフォワーディングが設定され、複数の製品が単一のIPアドレス上で同居して動作していると考えられます。 このような構成自体は珍しいものではありませんが、外部からの観測だけでは、どの製品が侵害を受けているのかを判別することは困難です。 今回は、このように複数の製品が組み合わさって稼働しているIPアドレスの中で、特に気になる事象が確認されましたので紹介します。 個々のIPアドレスで観測された特徴を箇条書きでまとめると、次のとおりです。

- NVR製品のログイン画面が確認できる

- 国内メーカー製の業務用ルーターの管理画面が確認できる

- SDNコントローラーのログイン画面が確認できる

今回の事象の大きな特徴として、これらの製品それぞれのWeb UIが、異なるIPアドレスであっても同じポート番号で待ち受けている点が挙げられます。 また、国内メーカー製ルーターの管理画面には、都道府県名と推測される略称の文字列が記載されており、複数の地域で稼働している可能性が示唆されました。 これらの点から、システム部門、あるいは導入を担当したSI/NIerが、同一設定でキッティングを行った可能性が考えられます。 不審なパケットが観測されていることから、いずれかの機器が侵害を受けている可能性が高いと考えられます。現在、これらの機器を設置しているユーザーへのコンタクトを試みていますが、現時点では成功していません。 本記事をご覧になり、心当たりのある方がいらっしゃいましたら、当方までご連絡いただければ幸いです。

国内外の観測動向の比較

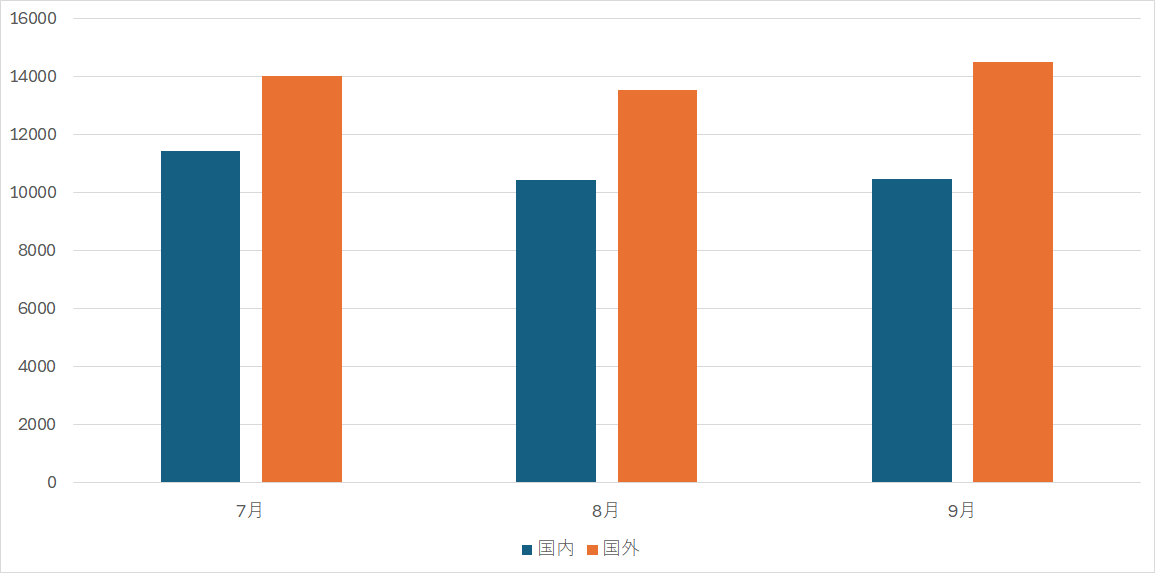

図1は、国内外のセンサー1台が1日あたりに受信したパケット数の平均を月ごとに比較したものです。国内のセンサーよりも海外のセンサーで多くのパケットを観測しています。また、国内のセンサーは月を追うごとに徐々に観測数が減少していますが、海外のセンサーについては8月に減少したものの、9月は増加に転じました。

|

| 図1:月ごとの国内外センサー平均パケット数の比較 |

センサーごとの観測動向の比較

各センサーには、それぞれグローバルIPアドレスが1つ割り当てられています。国内、北米、欧州、それ以外の地域の各センサーで観測状況に違いがあるかを見るために、表1に届いたパケットTOP10をまとめました。センサーごとに順位に違いはありますが、22/TCP、23/TCP、80/TCP、443/TCP、8080/TCP等はほぼすべてのセンサーで観測していました。これらは広範囲のネットワークにてスキャンが行われていることを示唆していると考えられます。

表1:国内外センサーごとのパケットTOP10の比較

| 国内センサー1 | 国内センサー2 | 北米センサー1 | 北米センサー2 | 欧州センサー1 | 欧州センサー2 | それ以外の地域のセンサー1 | それ以外の地域のセンサー2 | |

|---|---|---|---|---|---|---|---|---|

| 1番目 | 23/TCP | 23/TCP | 80/TCP | 23/TCP | 23/TCP | ICMP | ICMP | 22/TCP |

| 2番目 | 80/TCP | 80/TCP | ICMP | 22/TCP | 443/TCP | 443/TCP | 23/TCP | 23/TCP |

| 3番目 | 3389/TCP | 443/TCP | 443/TCP | 3389/TCP | 443/TCP | 80/TCP | 22/TCP | ICMP |

| 4番目 | 22/TFCP | 8080/TCP | 23/TCP | 80/TCP | 80/TCP | 23/TCP | 80/TCP | 80/TCP |

| 5番目 | ICMP | 8888/TCP | 22/TCP | 443/TCP | 22/TCP | 22/TCP | 443/TCP | 443/TCP |

| 6番目 | 8080/TCP | 22/TCP | 8728/TCP | 8728/TCP | 8728/TCP | 8728/TCP | 8728/TCP | 8728/TCP |

| 7番目 | 443/TCP | 3389/TCP | 3389/TCP | 8080/TCP | 3389/TCP | 3389/TCP | 3389/TCP | 3389/TCP |

| 8番目 | 5555/TCP | ICMP | 8080/TCP | ICMP | 8080/TCP | 8080/TCP | 8080/TCP | 8080/TCP |

| 9番目 | 34567/TCP | 8728/TCP | 8443/TCP | 445/TCP | 8443/TCP | 8443/TCP | 6379/TCP | 8443/TCP |

| 10番目 | 60000/TCP | 5555/TCP | 6379/TCP | 8081/TCP | 6379/TCP | 6379/TCP | 2222/TCP | 2222/TCP |

おわりに

複数の地点で観測を行うことで、特定のネットワークだけで変動が起きているのかどうかを判断できるようになります。本四半期は、特別な号外による注意喚起等の情報発信には至っていませんが、スキャナーの存在には注意が必要です。今後もレポート公開にあわせて定期的なブログの発行を予定しています。特異な変化などがあった際は号外も出したいと思います。皆さまからのご意見、ご感想も募集しております。掘り下げて欲しい項目や、紹介して欲しい内容などがございましたら、お問い合わせフォームよりお送りください。最後までお読みいただきありがとうございました。

サイバーメトリクスグループ 鹿野 恵祐

TSUBAMEレポート Overflow(2025年7~9月)