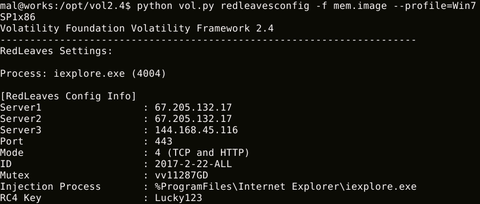

マルウエアRedLeavesを検知するVolatility Plugin 前回、標的型攻撃に使用されるマルウエアRedLeavesの詳細につ...

-

-

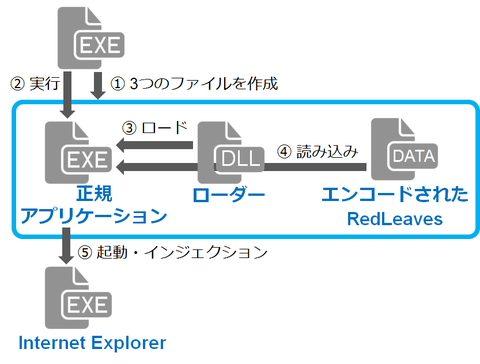

オープンソースのRATを改良したマルウエアRedLeaves JPCERT/CCでは2016年10月頃から、RedLeavesと呼ばれるマル...

-

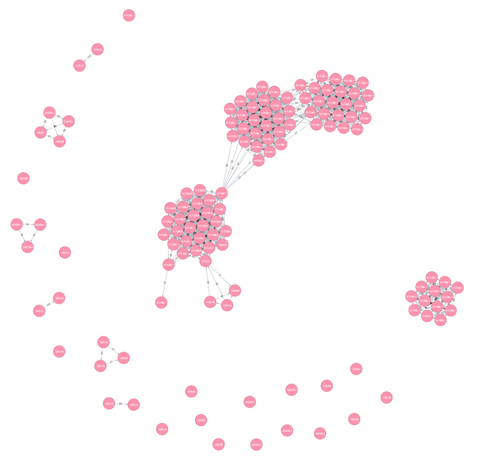

impfuzzyとネットワーク分析を用いたマルウエアのクラスタリング ~impfuzzy for Neo4j~ 今回は、マルウエアを分類する...

-

PowerSploitを悪用して感染するマルウエア今回は、前号の分析センターだより「Cookieヘッダーを用いてCCサーバとやりとりするマル...

-

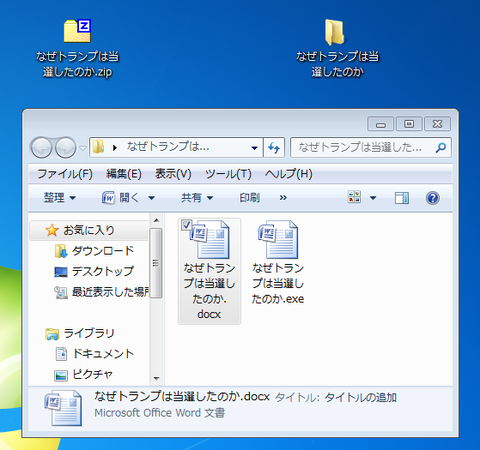

JPCERT/CCでは、2016年10月頃から国内の組織に対して、実行ファイルを含むZIPファイルを添付した標的型メールが送信されていること...

-

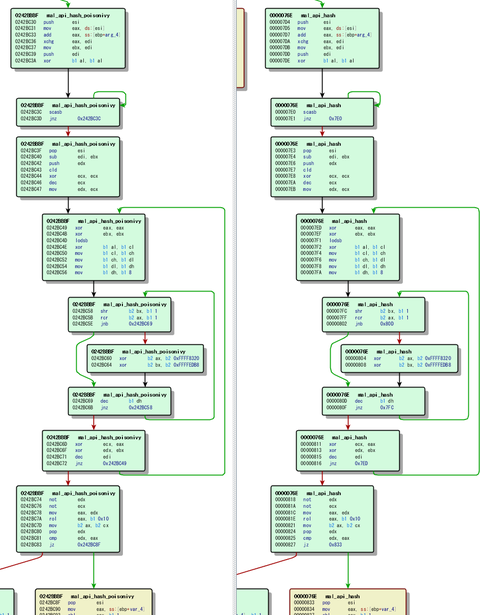

PlugXは標的型攻撃で悪用されるマルウエアです。このマルウエアについては、2015年1月22日の分析センターだより「マルウエアPlugXの...

-

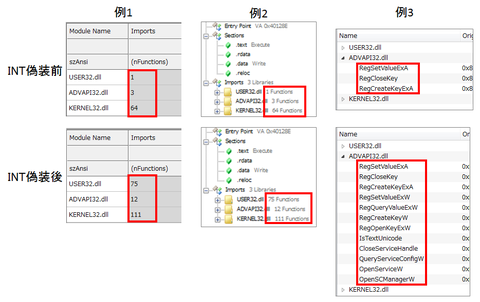

Windows実行ファイル(PEファイル)形式のマルウエアを分析する際に、PEファイルの構造をパースし表示をするツール(以下、PE解析ツール...

-

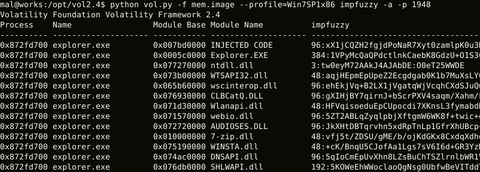

今回は、既知のマルウエアをメモリイメージの中から抽出するためにJPCERT/CCで作成し、分析業務に利用しているツール「impfuzzy f...

-

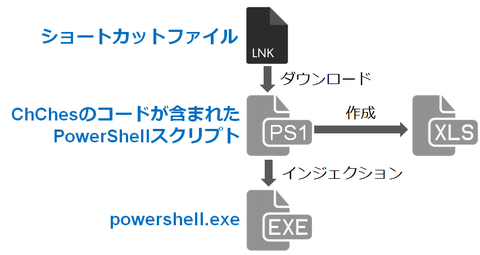

ショートカットファイルはシェルリンクとも呼ばれ、アプリケーションを起動したり、OLEのようなアプリケーション間連携を実現したりするための仕組...

-

ほとんどの標的型攻撃では、マルウエアに感染して侵入された端末は1台にとどまらず、横断的に他の端末そして重要なサーバーも侵入されていきます。こ...