サイバー攻撃被害情報の共有と公表のあり方について

2022年4月20日、総務省、経済産業省、警察庁、NISCの連名にて、「サイバー攻撃被害に係る情報の共有・公表ガイダンス検討会の開催について」と題する報道発表が行われました。JPCERT/CCはこの検討会について、各省庁とともに事務局を担当する予定です。

JPCERT/CCがサイバー攻撃被害に係る情報の共有・公表ガイダンス検討会に事務局として参加

この検討にあたって、JPCERT/CCがこれまでどのような問題意識を持ち、論点整理や提言を行ってきたのか、2020年度に総務省調査研究事業としてJPCERT/CCが実施した「サイバー攻撃被害情報の共有と公表のあり方について」と題した調査・検討[1]の報告内容も踏まえて、簡単にご紹介したいと思います。

被害組織がお詫び?

サイバー攻撃の被害組織がプレスリリースを出す場合、「お詫び」といった謝罪の言葉がよく用いられます。確かに、個人情報や営業秘密の漏えい、オンラインサービスの停止等で利用者や取引先に二次被害が及ぶ場合など、被害組織が“加害組織”にもなることはあります。一方で、専門組織がサイバー攻撃を分析し対策を練るためには、被害現場から見つかる様々な技術情報が必要不可欠であり、被害組織は同時に協力組織でもあります。

インシデント対応現場では、サイバー攻撃の被害組織は複数の立場・役割が混在する難しい状況に立たされます。しかし、そうした複雑な立場・役割が混在していることについて、被害組織以外の関係者からの理解は必ずしも十分ではないと考えます。サイバー攻撃の被害組織を保護しながら、いかに社会全体でサイバー攻撃に対処していくのか、被害情報の「共有」と「公表」という観点での今一度の整理が必要と考えています。

技術情報とコンテクスト情報

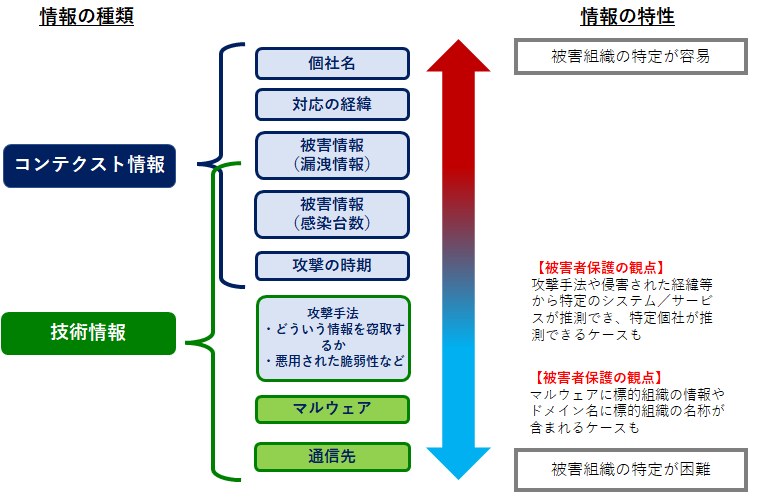

この問題の検討にあたり、まず被害情報というものについて2つの定義から整理をしました。攻撃に使われたマルウェアや不正通信先などの「技術情報」と、被害内容や被害組織がどのような対処をしたのか、といった「コンテクスト情報」です。

攻撃方法を示す情報である「技術情報」は、マルウェアや不正通信元など、サイバー攻撃対処における新たな攻撃手口の解明と対策方法の検討や不正通信先等の情報共有などに必要なものです。ハニーポットなどでの観測や攻撃インフラの積極的な調査などにより「技術情報」を得ることもありますが、基本的には被害現場から見つかるものです。こうした現場で見つかる「技術情報」なしに、サイバー攻撃対処は成り立たないと言っても過言ではありません。

被害を示す情報である「コンテクスト情報[2]」は、被害組織からのプレスリリースで公表されるだけでなく、「どこの企業がサイバー攻撃被害を受けた」「どこの企業から情報が漏えいした」などと、被害組織からの公表前にメディアで報じられたり、SNS上で広がったりすることがあります。最近では、侵入型ランサムウェア攻撃によってリークサイトに掲載されることで、被害を示す情報が被害組織の公表前に拡散してしまうケースが増えています。

「技術情報」と「コンテクスト情報」の分離による「共有」と「公表」の整理

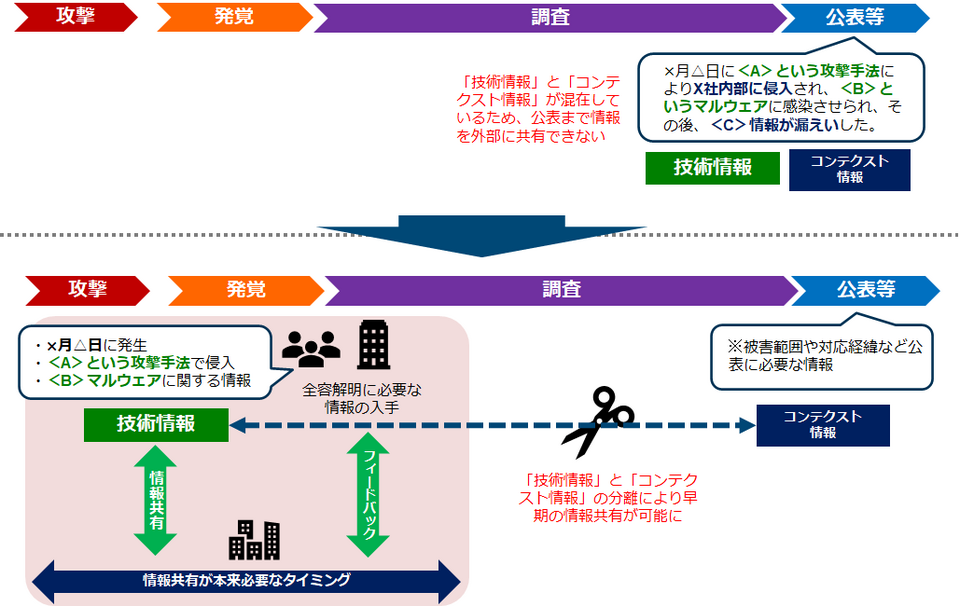

大手企業のサイバー攻撃被害が公表・報道されると、サイバー攻撃の被害組織は被害を公表をするべきという意見をよく見かけます。手口を共有することで更なる攻撃活動への抑止になる、といった理由が示されていることが多いかと思います。しかしながら、新たなサイバー攻撃の手口等に関する「技術情報」は被害公表よりももっと早い段階で共有されなければ効果を生み出しません。

一方で、攻撃手口をすべて解明し、それを公表できるようになるには、ある程度調査が進み、また、被害組織が公表しても二次被害を生まないことを確認できたタイミングまで待つことになります。また、前述のような「共有のための公表」といった「共有」と「公表」が混在したままだと、下記図上段のように、せっかく技術情報が共有されたにも関わらず、時期を逸して活用できないという問題が生じます。

様々な情報共有活動が行われており、JPCERT/CCは活動の立ち上げ支援や情報提供などを通じてこれらの活動をサポートしています。しかしながら、関係者が理想とする/納得のいくタイミングで効果的な情報共有が行われるケースは少ないと感じています。多くの被害組織では、公開前に情報が洩れることなどを警戒し、「被害情報」というネガティブな情報をできる限り公表直前まで第三者に明かしたくないと考えますし、特に製品の脆弱性が悪用されているケースや、自組織のシステムが他組織への攻撃の踏み台となっているケースなどは利害関係者が多く、情報を第三者に提供するまでの調整に多くの時間がかかってしまいます。

そこでJPCERT/CCが2020年度総務省調査研究事業の報告書で提案したのは、「技術情報」と「コンテクスト情報」を切り分けて、被害組織の特定に結び付かない情報は早期に共有することを目指す、というアプローチです。インシデント対応をしているセキュリティベンダの方などは、当たり前と思われるかもしれませんが、これまで明文化されることはありませんでした。

ガイダンスの必要性

相手が攻撃者である以上、サイバー攻撃に関する情報共有は限られた関係者間において行われることになります。また、「技術情報」の性質から、専門的な知見をもつ組織に提供されます。そうなると、特定の組織があたかも情報を囲い込んでいるように見えてくるのではないでしょうか。特定の組織の内部でどのような情報がどのように扱われているのかを、外部からはうかがい知ることができません。これは情報の非対称性によって生じるやむを得ないギャップです。

先にも触れた通り、インシデント対応における情報共有活動では、脆弱性や正規サービスの悪用など第三者の利害関係が関わる事象を避けられない以上、信頼関係というあいまいな概念だけで解決できるものではありません。また、特定組織または個人の経験に依存すれば、やはり各参加者間の情報の非対称性によるギャップが深まるばかりです。こうしたギャップを少しでも埋めるためには、ルールや手引きのようなものをあらかじめ示しておくことが大切です。しかしながら、この場合、「こうすべき」と示すようなルールは馴染まないのではないかと考えます。

サイバー攻撃の被害は、被害拡大防止のための短期的な情報共有活動に必要なだけでなく、攻撃者の特定といった中長期的な活動にも必要とされています。目的がそれぞれ異なる活動に被害情報が必要とされる以上、被害情報を一律に「こういう目的でこう使うべき」と示すことは困難です。特に、サイバー攻撃は我々の想像を超える早さで変化するため、被害情報を扱う「目的」もまた常に変化する可能性があります。

そこで、それぞれ被害情報を扱う目的が異なる活動/組織であっても、「どのような種類の情報をどのように扱うことができるか」を示した手引きのようなものが必要ではないかと考えています。これは、強制ではなく、選択肢を明示することで、情報共有活動に関わる関係者の相互理解が深まることを目指すものを考えています。以上のような検討から、JPCERT/CCでは2022年度総務省調査研究事業の報告書においてガイダンスをまとめることを提案しました[3]。

ガイダンス検討会はまだ始まっていませんが、2022年度総務省調査研究事業の報告書も是非ご覧いただき、ご意見をお寄せください。

あらためて「情報」に向き合う

JPCERT/CCでは、長年に渡るインシデントレスポンスやコーディネーションを通じた、被害現場からの情報を扱ってきた経験や、国内外の多くの組織/専門家との信頼関係を大事にしています。先に述べたように、そうした活動が外から見たときにブラックボックスとなってしまうことは、情報の非対称性によるギャップを生み出し、情報共有活動にデメリットとなってしまいます。これから開催される検討会において、JPCERT/CCがこれまでに経験した、情報共有活動のポイントというものをガイダンス検討を通じて、広く「見える化」することを目指していく考えです。

サイバー攻撃の被害情報、特に「技術情報」は、特定の権利者が明確に存在していたり、あるいは特定の組織/人がコントロールできたりするものではありません。攻撃者側はターゲットの分野/組織をすべて捕捉しているにも関わらず、防御側が情報を制限すればするほど、攻撃者とのギャップはどんどん開いていくでしょう。

サイバー攻撃はより高度化し、サイバーセキュリティの世界はインターネットコミュニティの世界の一部から拡大し、犯罪捜査、インテリジェンス活動、軍事活動と様々な文脈で語られるようになってきました。今一度原点に立ち返り、「マルウェアとはどういう情報なのか」「不正通信先とはどういう情報なのか」「被害を示す情報とは何か」に向き合うことで、情報共有の本当の意味を改めて理解することができるのではないでしょうか。

早期警戒グループ 佐々木 勇人

参考情報

[1]総務省サイバーセキュリティタスクフォース(第33回)

https://www.soumu.go.jp/main_sosiki/kenkyu/cybersecurity_taskforce/02cyber01_04000001_00191.html

[2] 「コンテクスト(あるいはコンテキスト)」という言葉は、例えば、IoC情報の各データの意味を示す言葉として使われるなど、サイバーセキュリティの様々な用語の一部として使用されることがありますが、本検討にあたっては上記のような定義をしています。

[3] 総務省調査研究事業の報告書においては「ガイドライン」を検討すべき、と書きましたが、政策や何らかの法令に基づく「指針」としてではなく、FAQのような「ガイダンス(手引き/案内)」という言葉の方が適切であったかもしれません。